Windows Latest CMD Hacks & Tricks

Summary

TLDRThe video script provides a tutorial on how to perform various hacking techniques using Command Prompt in Windows. It covers accessing and exploiting browser history, viewing and retrieving Wi-Fi passwords, and resetting Windows passwords without data loss. Additionally, it explains how to execute software with administrative privileges even as a normal user, using the 'runas' command. The tutorial aims to inform viewers about potential security vulnerabilities and demonstrates how attackers might exploit them, encouraging viewers to protect their systems.

Takeaways

- 😀 The video is a tutorial from Mohit from Hare's King, and it's back with an informative video on how to perform actual hacking attacks.

- 🔍 It covers how to exploit vulnerabilities in Windows that can't be fixed, and how to gain admin access to a Windows system.

- 💻 The script explains how to reset a Windows password, even if it's saved with a WiFi password.

- 🕵️♂️ It also provides a method to view the browsing history of any user on a Windows PC, even if it's in incognito mode.

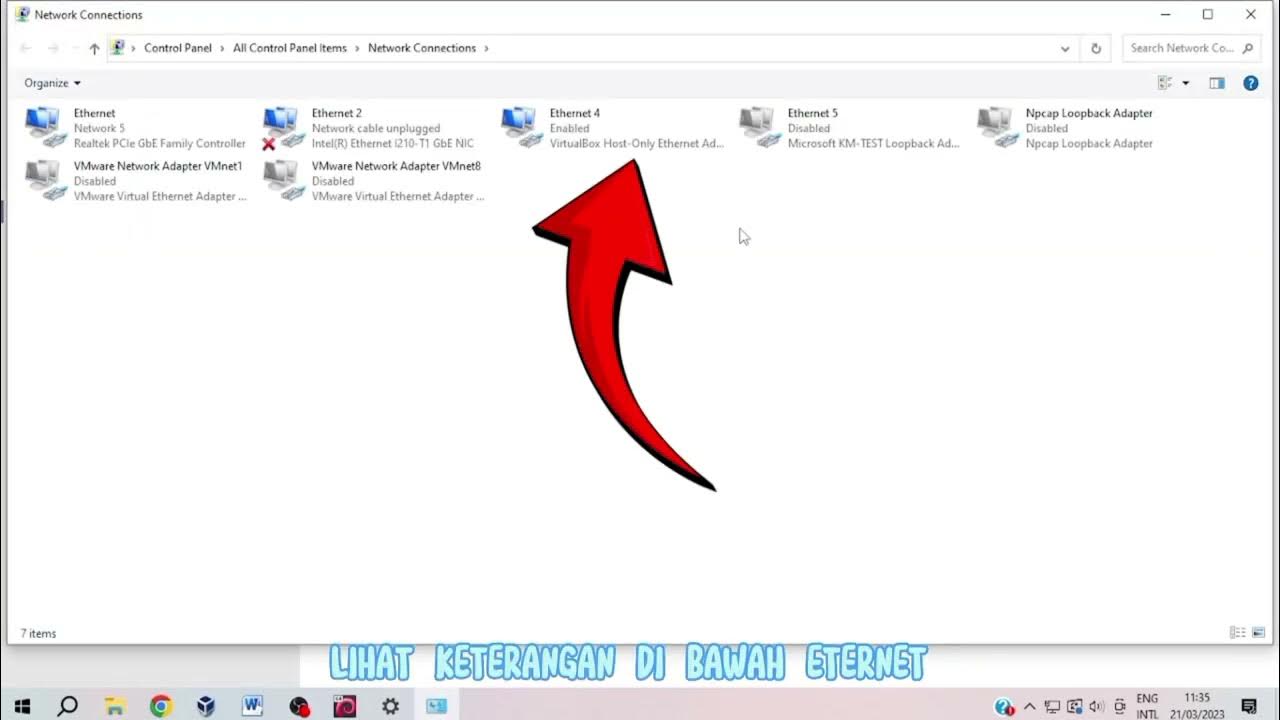

- 📑 The video demonstrates using the Command Prompt to view networking details and display DNS records, which can reveal the browsing history.

- 📝 It instructs how to create a text file to save the output of the browsing history records for further analysis.

- 🔐 The tutorial shows how to view saved WiFi profiles and passwords connected to a PC using the 'netsh wlan show profiles' command.

- 🗂️ It details how to copy and paste network names into the 'netsh wlan show profile name=' command to reveal the passwords.

- 🛠️ The script includes a method to reset a password on a locked PC using recovery mode and a bootable pen drive.

- 🔄 It explains the process of replacing the ultimate file in the recovery mode to create a new admin password.

- 🛑 The video also discusses using the 'runas' command to execute software with admin privileges, even if you're a normal user.

Q & A

What is the main topic of the video?

-The main topic of the video is about how to perform hacking attacks using the Command Prompt (CM) in Windows, including accessing browsing history, resetting passwords, and viewing WiFi passwords.

What is the first method discussed in the video for accessing someone's browsing history?

-The first method discussed involves using the 'ipconfig' command in Command Prompt to view networking details, followed by typing 'display dns' to see all the browsing history records saved on the computer.

How can one save the browsing history records into a text file?

-To save the browsing history records into a text file, one can create a text file on the desktop or any preferred location and use the 'greater than' symbol followed by the file path to direct the output to that text file.

What command is used to view all the WiFi profiles connected to a computer?

-The command 'netsh wlan show profiles' is used to view all the WiFi profiles that have been connected to the computer.

How can one view the passwords of the WiFi profiles?

-To view the passwords of the WiFi profiles, one can use the command 'netsh wlan show profile name=' followed by the network name, and then type 'key=clear' to reveal the password.

What is the process of resetting a Windows password without losing data?

-The process involves booting the computer in recovery mode, creating a bootable pen drive, and using the repair your computer option to replace the ultimate file and create a new admin password.

How can someone execute software with administrative privileges without being an admin?

-One can use the 'runas' command followed by the admin username and the location of the executable file to run the software with administrative privileges.

What precautions should be taken to protect one's browsing history from being viewed by others?

-To protect one's browsing history, it is important to regularly delete history, use private browsing mode, and ensure that the computer is secured against hackers or unauthorized users.

Can the video's methods be used for ethical hacking or penetration testing?

-Yes, the methods discussed in the video can be used by ethical hackers or penetration testers to identify vulnerabilities and strengthen security measures.

What is the importance of understanding the script's content for someone new to hacking or cybersecurity?

-Understanding the script's content is crucial for beginners in hacking or cybersecurity as it provides foundational knowledge on how to access and manipulate system data, which is essential for both offensive and defensive cybersecurity practices.

How does the video ensure that viewers understand the ethical implications of the discussed hacking techniques?

-The video does not explicitly discuss the ethical implications, but it is implied that such techniques should be used responsibly and legally, such as for educational purposes or with proper authorization.

Outlines

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowMindmap

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowKeywords

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowHighlights

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowTranscripts

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowBrowse More Related Video

Forgot your Windows 10 password? Bypass password quickly and easily!

toturial cara konfigurasi TCP IP pada Linux debian dan Windows

CARA MENGATASI LAPTOP TIDAK BISA CONNECT DAN TERHUBUNG KE WIFI / HOTSPOT DI WINDOWS 11 10 (TERBARU)

30 Windows Commands you CAN’T live without

Cara Setting Ip Address di Windows 10

How to Create a Windows 10 Bootable USB Drive using DiskPart | Computer Systems Servicing Guide

5.0 / 5 (0 votes)