Introducción a la seguridad en redes inalámbricas

Summary

TLDREste video introduce el tema de la seguridad en redes inalámbricas, explicando cómo estas redes permiten conectar dispositivos sin cables, utilizando ondas electromagnéticas. A lo largo del video, se destacan los riesgos asociados a las redes Wi-Fi, como accesos no permitidos, malware, y el robo de datos. También se proporcionan recomendaciones para proteger la red, como cambiar contraseñas por defecto, utilizar cifrados seguros como WPA2, y habilitar filtrado MAC. Además, se hace hincapié en la importancia de asegurar los dispositivos móviles con contraseñas fuertes. El video concluye invitando a los espectadores a estar atentos a futuros contenidos.

Takeaways

- 😀 Las redes inalámbricas permiten la conexión de dispositivos sin cables, usando ondas electromagnéticas.

- 📱 En la actualidad, no solo las computadoras, sino también teléfonos, tabletas, televisores y electrodomésticos se conectan a internet de forma inalámbrica.

- 💡 Las redes Wi-Fi utilizan ondas de radio, similares a las utilizadas por otros dispositivos como radios y teléfonos móviles.

- 🔐 Para proteger la seguridad de una red inalámbrica, se utilizan protocolos de cifrado como WEP, WPA y WPA2.

- 🌐 El proceso de transmisión de datos en Wi-Fi implica convertir la información digital en una señal de radio que se envía a través de un router.

- 🔍 El identificador SSID permite distinguir las redes inalámbricas entre sí, garantizando que los dispositivos se conecten a la red correcta.

- 📶 Las redes Wi-Fi funcionan a frecuencias de 2.4 GHz o 5 GHz, lo que permite la transmisión de grandes cantidades de datos.

- 🏠 Las redes Wi-Fi tienen un alcance limitado, alrededor de 40 metros en interiores y 100 metros en exteriores, y su rendimiento disminuye con la distancia o muchos usuarios conectados.

- 🚨 Las redes Wi-Fi son más vulnerables a ataques de seguridad debido a que son más fáciles de acceder sin cables físicos.

- ⚠️ Los riesgos de usar redes Wi-Fi incluyen malware, robo de datos, accesos no autorizados y páginas falsas que pueden robar información personal.

- 🔧 Para proteger una red inalámbrica, se deben cambiar las contraseñas predeterminadas, utilizar cifrado WPA2, filtrar direcciones MAC y usar contraseñas fuertes en dispositivos móviles.

Q & A

¿Qué son las redes inalámbricas y cómo funcionan?

-Las redes inalámbricas permiten conectar dispositivos sin utilizar cables, transmitiendo datos a través de ondas electromagnéticas, como señales de radio. Los dispositivos envían y reciben datos mediante antenas, y un router facilita la conexión a Internet.

¿Qué tecnologías hacen posible la comunicación inalámbrica?

-Las tecnologías principales que permiten la comunicación inalámbrica incluyen láser, infrarrojos y radio. Estas han sido utilizadas desde hace años, pero su implantación comercial ha sido posible más recientemente debido a avances tecnológicos.

¿Cuál es la principal diferencia entre una red inalámbrica y una red con cables?

-La principal diferencia es que una red inalámbrica transmite datos mediante ondas electromagnéticas sin la necesidad de cables, mientras que una red tradicional utiliza cables para conectar dispositivos físicamente.

¿Cómo se relacionan las redes Wi-Fi con la telefonía móvil?

-Las redes Wi-Fi utilizan ondas de radio de manera similar a las de la telefonía móvil, permitiendo la transmisión de datos a través del aire. Ambas tecnologías dependen de frecuencias de radio para la comunicación sin cables.

¿Cuáles son las principales amenazas de las redes Wi-Fi?

-Las principales amenazas incluyen el acceso no autorizado a la red, malware, redes falsas diseñadas para robar información, y el robo de datos personales mientras navegas en redes Wi-Fi públicas.

¿Qué es el SSID y por qué es importante?

-El SSID (Service Set Identifier) es un identificador único de la red inalámbrica. Es importante porque permite diferenciar una red de otra y debe ser protegido para evitar que personas no autorizadas accedan a la red.

¿Cuáles son los protocolos de cifrado más comunes para proteger las redes Wi-Fi?

-Los protocolos más comunes son WEP (Wired Equivalent Privacy), WPA (Wi-Fi Protected Access), y WPA2. Se recomienda usar WPA2, ya que es el más seguro y actualizado.

¿Cómo puedo proteger mi red Wi-Fi de accesos no autorizados?

-Para proteger tu red, debes cambiar la contraseña predeterminada de tu router, usar un cifrado WPA2 con una contraseña alfanumérica fuerte, y activar el filtrado MAC para limitar el acceso solo a dispositivos autorizados.

¿Qué debo hacer si me conecto a una red Wi-Fi pública?

-Evita compartir información sensible en redes públicas, ya que estas no encriptan los datos. Es recomendable usar una VPN para proteger tu información y desconectarse de la red cuando no sea necesaria.

¿Qué precauciones debo tomar con las aplicaciones móviles que se conectan a mi red Wi-Fi?

-Asegúrate de usar contraseñas fuertes en todas las aplicaciones móviles, desconéctate de ellas cuando no las uses, y protege tu dispositivo móvil con una contraseña segura para evitar que terceros accedan a tu red a través de aplicaciones comprometidas.

Outlines

Esta sección está disponible solo para usuarios con suscripción. Por favor, mejora tu plan para acceder a esta parte.

Mejorar ahoraMindmap

Esta sección está disponible solo para usuarios con suscripción. Por favor, mejora tu plan para acceder a esta parte.

Mejorar ahoraKeywords

Esta sección está disponible solo para usuarios con suscripción. Por favor, mejora tu plan para acceder a esta parte.

Mejorar ahoraHighlights

Esta sección está disponible solo para usuarios con suscripción. Por favor, mejora tu plan para acceder a esta parte.

Mejorar ahoraTranscripts

Esta sección está disponible solo para usuarios con suscripción. Por favor, mejora tu plan para acceder a esta parte.

Mejorar ahoraVer Más Videos Relacionados

Componentes principales del hardware de red - Curso de redes

Heinrich Hertz

Qué son las VLAN, para qué sirven y cómo funcionan. Curso de redes desde 0 | Cap 20 |

4.0 👌Elementos FUNDAMENTALES que componen LA RED💻 - Curso Básico de Redes

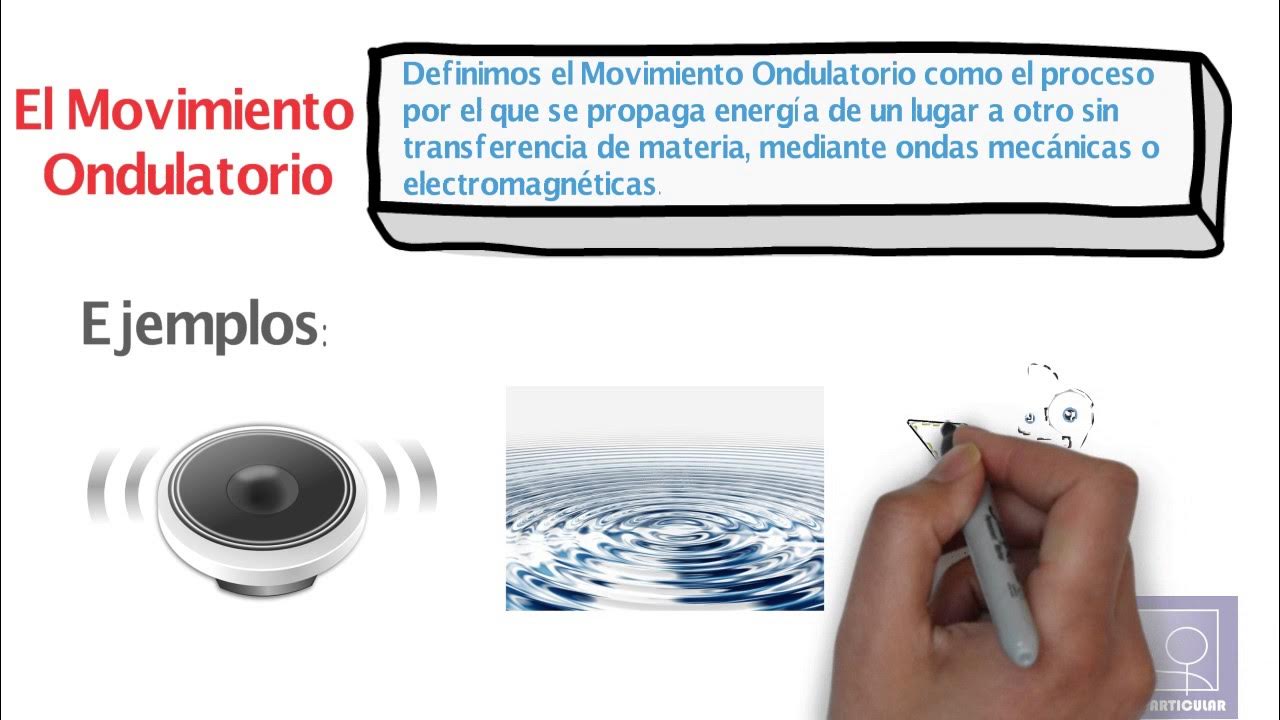

Movimiento Ondulatorio (Explicación y ejemplos) | Apréndelo HOY😎🫵💯| Física

Redes Veiculares

5.0 / 5 (0 votes)