Policy Deep-Dive: Information Security Management System ISMS Policy

Summary

TLDRDans cette vidéo, Matt Cooper, expert en sécurité et conformité interne chez Vanta, explore la politique de système de gestion de la sécurité de l'information (ISMS). Il explique le but de cette politique, qui est de structurer et formaliser l'adoption de l'ISO 27001, un système de gouvernance pour la sécurité de l'information. Il détaille les exigences clés telles que l'établissement d'objectifs, la démonstration de leadership, l'intégration de l'ISMS dans les processus organisationnels, et la mise en place de plans pour la communication, l'audit interne, la révision de gestion et l'amélioration continue. La politique sert de preuve tangible de l'engagement de l'organisation et de son leadership dans la conformité aux normes internationales.

Takeaways

- 📚 Le script traite de la politique de système de gestion de la sécurité des informations (SGSI) dans le cadre de l'ISO 27001.

- 🛡️ L'ISO 27001 est avant tout un système de gouvernance qui prescrit des exigences pour la mise en place d'un SGSI.

- 📝 La politique 2 vise à formaliser la mise en œuvre des exigences de l'ISO 27001 dans un document officiel.

- 🎯 L'établissement d'objectifs de sécurité de l'information est mentionné comme une première étape clé dans la politique.

- 🔒 L'un des objectifs implicites pour la plupart des organisations est la protection de la confidentialité, de l'intégrité et de la disponibilité des données.

- 📈 L'objectif explicite de maintenir la certification ISO et de se conformer aux obligations légales est également souligné.

- 👥 La démonstration de leadership et d'engagement par la direction est un élément clé de la politique de SGSI.

- 🔍 La politique fait référence à un plan d'objectifs pour répondre aux exigences prescrites par la norme ISO.

- 📋 La gestion des risques et le traitement sont des composants importants de la politique, avec une référence à un processus spécifique.

- 🗣️ La communication est un aspect essentiel de la politique, nécessitant un plan de communication clair.

- 🔄 La politique couvre également l'audit interne, l'examen de gestion et les actions correctives pour l'amélioration continue.

Q & A

Quel est le but principal de la politique de système de gestion de la sécurité de l'information (ISMS) ?

-Le but principal de la politique ISMS est de démontrer la gouvernance de votre programme de sécurité, y compris les mécanismes de gouvernance, conformément aux exigences de la norme internationale ISO 27001.

Quels sont les éléments clés que la politique ISMS doit inclure pour répondre aux exigences de la norme ISO ?

-La politique ISMS doit inclure la démonstration de leadership et d'engagement, l'établissement d'objectifs de sécurité de l'information, l'intégration du système de gestion de la sécurité de l'information dans les processus organisationnels, et des références à d'autres politiques ISMS spécifiques.

Quelle est la différence entre un objectif implicite et un objectif explicite dans le contexte de la politique ISMS ?

-Un objectif implicite est un objectif non formalisé que chaque organisation a généralement, comme la protection de la confidentialité, de l'intégrité et de la disponibilité des données. Un objectif explicite, quant à lui, est un objectif formalisé et documenté dans la politique ISMS, comme maintenir la certification ISO et se conformer aux obligations légales.

Pourquoi est-il important de référencer d'autres politiques ISMS spécifiques dans la politique de système de gestion de la sécurité de l'information ?

-Il est important de référencer d'autres politiques pour montrer clairement que l'organisation prend en compte tous les aspects nécessaires pour se conformer à la norme ISO 27001 et pour démontrer à un auditeur que l'organisation est engagée à respecter les exigences de cette norme.

Quel est le rôle du leadership dans la mise en œuvre de la politique ISMS ?

-Le leadership a un rôle clé en montrant l'engagement envers le système de gestion de la sécurité de l'information, en établissant et en assurant la compatibilité des objectifs de sécurité avec la direction stratégique de l'organisation, et en intégrant le système ISMS dans les processus organisationnels.

Quels sont les aspects spécifiques que la section 5 de la norme ISO 27001 traite de ?

-La section 5 de la norme ISO 27001 traite de la direction et de l'engagement, exigeant que la direction supérieure montre son leadership et son engagement en établissant et en assurant la mise en œuvre de la politique de sécurité de l'information.

Quel est le lien entre la politique de système de gestion de la sécurité de l'information et le processus de gestion des risques ?

-La politique ISMS fait référence au processus de gestion des risques pour démontrer comment l'organisation évalue et traite les risques en relation avec la sécurité de l'information, conformément aux exigences de la norme ISO 27001.

Comment la politique ISMS aborde-t-elle la communication au sein de l'organisation ?

-La politique ISMS stipule la nécessité d'un plan de communication qui définit ce qui sera communiqué, qui le fera, et quand, pour assurer une communication efficace au sein de l'organisation.

Quels sont les mécanismes de suivi et d'amélioration continus mentionnés dans la politique ISMS ?

-La politique ISMS mentionne les audits internes, l'examen de gestion et les actions correctives comme des mécanismes pour assurer l'amélioration continue et la conformité avec la norme ISO 27001.

Comment la politique ISMS peut-elle être adaptée aux besoins spécifiques d'une organisation ?

-La politique ISMS peut être modifiée pour refléter les besoins et les particularités de chaque organisation, en ajoutant ou en modifiant des sections pour renforcer la gouvernance et la conformité à la norme ISO 27001.

Outlines

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowMindmap

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowKeywords

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowHighlights

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowTranscripts

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowBrowse More Related Video

1.2 Treinamento PSI Normas ISO

What's a safety management system? And, does it have problems?

Chapitre 4 : Politiques et Modèles de Sécurité Authentification et Contrôle d'accès (Partie 1)

occupational health and safety management systems ( OHSMS )

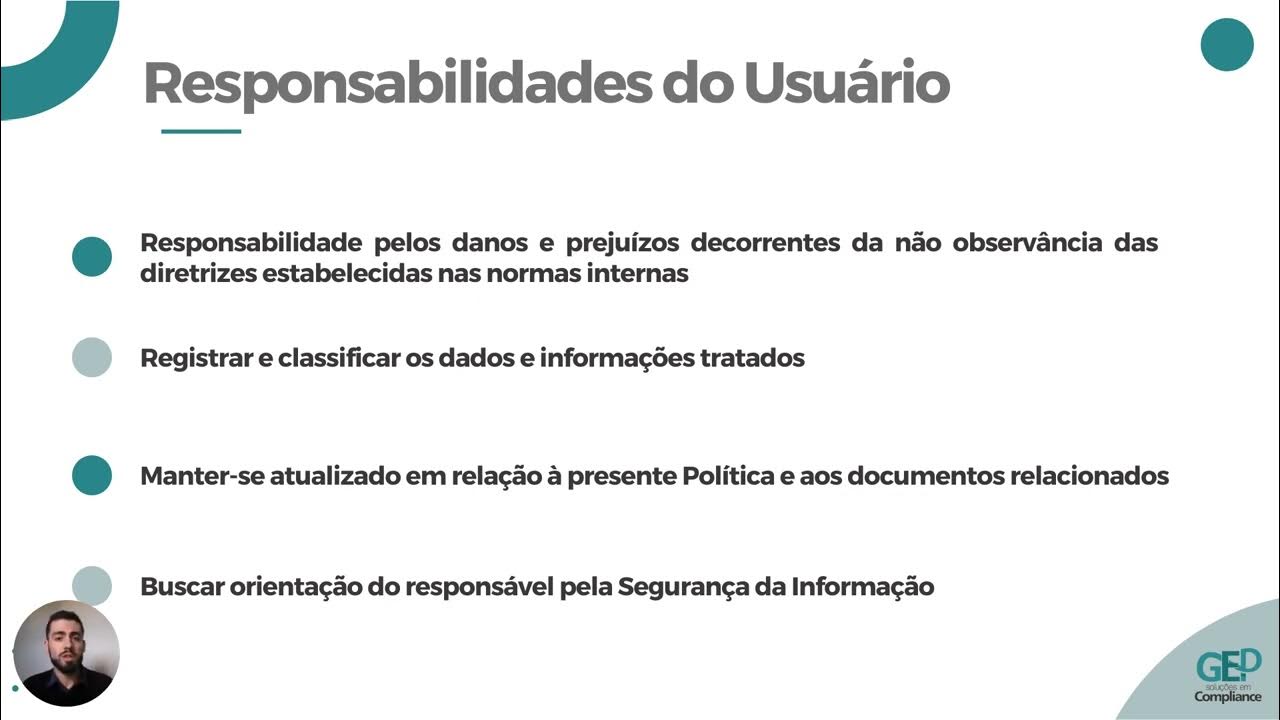

1.3 Treinamento PSI Responsabilidades e Aspectos Físicos

RGPD - Ce qu'il faut savoir du Règlement Général sur la Protection des Données ou GDPR

5.0 / 5 (0 votes)