Encrypt Your DNS (STOP Your ISP SNOOPING!)

Summary

TLDREl script de este video aborda una preocupación de privacidad crucial en la red: la fuga de solicitudes de DNS (Sistema de Nombres de Dominio). La mayoría de las personas no son conscientes de que sus actividades en línea pueden estar siendo filtradas sin su conocimiento a través de las solicitudes DNS. Estas solicitudes, que son el último protocolo no cifrado, son fundamentales para la navegación en la web, pues traducen nombres de sitios web en direcciones IP. El video ofrece una revisión rápida de cómo funciona el DNS y luego se centra en cómo cifrar las solicitudes DNS para evitar que terceros espíen la actividad en línea. Se recomienda el uso de un software de enrutador de código abierto como pfSense, combinado con un servicio de resolución de DNS como Quad 9, que ofrece cifrado del lado del cliente y es una organización sin fines de lucro con fuertes leyes de protección de datos en Suiza. El video concluye con una guía práctica para configurar un servidor DNS local y cómo enrutar las solicitudes a través de Quad 9 para mejorar significativamente la privacidad en línea.

Takeaways

- 🔒 DNS (Sistema de Nombres de Dominio) es la última capa de protocolos no cifrados, lo que significa que puede ser una fuente de filtración de datos personales.

- 📚 DNS actúa como una libreta de direcciones de internet, traduciendo nombres de sitio web en direcciones IP que los ordenadores entienden.

- 🕵️♂️ Los operadores de servicios de internet (ISP) suelen manejar las consultas DNS de los usuarios y son conocidos por recopilar y vender datos.

- 🏷️ Los ISP pueden construir un perfil de los hábitos de navegación de un usuario basándose en las consultas DNS que realizan.

- 🌐 A pesar de que muchas actividades en línea están cifradas, el proceso de DNS deja una brecha en la privacidad.

- 🛡️ Utilizar un resolución de DNS que puedas ejecutar tú mismo, como Unbound en pfSense, te permite tener control total sobre tus consultas DNS.

- 🔑 Quad9 es una opción de resolución de DNS que se enfoca en la privacidad, ofrece cifrado del lado del cliente y está basada en Suiza, lo que la coloca bajo estrictas leyes de protección de datos.

- 🔗 Protocolos de cifrado como DNS sobre TLS y DNS sobre HTTPS permiten cifrar la conexión entre tu dispositivo y el resolución de DNS de arriba, como Quad9.

- ⛓ Aunque no se puede cifrar la conexión entre el resolución de DNS de arriba y los servidores autorizados, Quad9 mezcla las consultas de DNS para proteger la privacidad.

- 📋 Para mejorar tu privacidad en línea, se puede configurar pfSense con Unbound como resolución local y apuntar a Quad9 como resolución recursiva upstream.

- 🌟 La privacidad de DNS es una parte crucial de las prácticas de seguridad en línea y es fundamental para navegar de manera segura e informática.

- 📚 El conocimiento sobre las fugas de DNS y cómo protegerlas es un paso importante para preservar la privacidad en internet.

Q & A

¿Qué es un DNS request y por qué es importante para la privacidad en internet?

-Un DNS request es una consulta hecha para resolver un nombre de dominio en una dirección IP. Es importante para la privacidad porque puede revelar todos los sitios web que una persona visita. Si no se cifra, permite que terceros, incluidos los proveedores de servicios de internet (ISP), vean y rastreen la actividad en línea de una persona.

¿Qué es el DNS y cómo funciona en la traducción de nombres de dominio a direcciones IP?

-DNS significa 'Sistema de Nombres de Dominio'. Actúa como la libreta de direcciones de internet, traduciendo nombres de sitio web en direcciones IP que las computadoras entienden. Para hacer esto, se contacta con una serie de servidores de nombres autorizados para buscar cada parte de la URL hasta llegar al servidor responsable del sitio web buscado.

¿Por qué es un problema de privacidad que los ISP manejen las consultas DNS de los usuarios?

-Los ISP son conocidos por recopilar y vender datos sobre sus clientes, incluidas las consultas DNS. Esto puede llevar a la creación de perfiles de navegación y a la pérdida de privacidad, ya que los ISP pueden saber qué sitios están visitando los usuarios.

¿Cómo pueden los gobiernos utilizar los datos de DNS para controlar la actividad en línea de las personas?

-Los gobiernos pueden utilizar los datos de DNS para monitorear la actividad en línea de las personas, determinar qué sitios están visitando y, en algunos casos, bloquear ciertos tipos de búsquedas DNS para controlar y censurar el acceso a información.

¿Qué es Unbound y cómo se puede utilizar para mejorar la privacidad de las consultas DNS?

-Unbound es un software de resolución de DNS de código abierto que puede ser utilizado como un resolutor DNS recursivo local. Al configurar Unbound para hacer forwarding de consultas a un resolutor DNS de arriba como Quad9, se puede mantener el control total sobre las consultas DNS y evitar que el ISP o el gobierno vean la actividad en línea.

¿Por qué es Quad9 un resolutor DNS recomendado para la privacidad en línea?

-Quad9 es un resolutor DNS no lucrativo con sede en Suiza que se dedica a hacer que Internet sea más seguro y privado. Cuenta con leyes de protección de datos estrictas que prohíben la venta, reutilización o divulgación de información personal. Además, Quad9 permite el cifrado del lado del cliente, lo que significa que las transacciones DNS entre los dispositivos y sus servicios no pueden ser observadas por terceros.

¿Cómo se puede cifrar el tráfico DNS para evitar que terceros como el ISP espíen la actividad en línea?

-Se puede cifrar el tráfico DNS utilizando protocolos de cifrado como DNS over TLS o DNS over HTTPS, que permiten cifrar la conexión entre el dispositivo y el resolutor DNS de arriba. Esto evita que cualquiera que esté en el medio pueda ver o interceptar las consultas DNS.

¿Cómo se puede configurar Unbound en pfSense para mejorar la privacidad de las consultas DNS?

-Para configurar Unbound en pfSense, se debe activar el resolutor DNS en los servicios de pfSense, configurar las opciones generales del resolutor DNS, habilitar el forwarding de consultas DNS y usar SSL/TLS para las consultas salientes. Luego, se indica a qué servidores DNS externos se realizarán los forwardings, en este caso, los servidores DNS de Quad9.

¿Qué son los protocolos DNS over TLS y DNS over HTTPS y cómo contribuyen a la privacidad en línea?

-DNS over TLS y DNS over HTTPS son protocolos de cifrado que se han desarrollado recientemente para cifrar las consultas DNS. Permiten cifrar la conexión entre el dispositivo del usuario y el resolutor DNS de arriba, evitando que terceros vean o intercepten las consultas DNS y mejorando la privacidad en línea.

¿Por qué es importante proteger la privacidad de las consultas DNS en la navegación en internet?

-La privacidad de las consultas DNS es crucial porque puede revelar información detallada sobre los hábitos, preferencias y rutinas de navegación de una persona. Proteger esta privacidad evita que los ISPs, gobiernos y otros actores recopilen y utilicen esta información para fines de monitoreo, censura o control.

¿Cómo se pueden utilizar las consultas DNS para construir un perfil de navegación de una persona?

-Las consultas DNS pueden ser utilizadas para construir un perfil de navegación analizando los nombres de dominio que una persona resuelve en buscadores y sitios web visitados. Esto proporciona una imagen de las actividades en línea, intereses y comportamientos de un individuo.

¿Cómo se puede asegurar que la información de DNS no sea utilizada para censura o monitoreo no deseado?

-Se puede asegurar la información de DNS utilizando resolutores DNS que priorizan la privacidad, como Quad9, y cifrando las consultas DNS con protocolos como DNS over TLS o DNS over HTTPS. Esto evita que terceros, incluidos los ISPs y gobiernos, vean o intercepten las consultas DNS.

Outlines

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowMindmap

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowKeywords

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowHighlights

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowTranscripts

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowBrowse More Related Video

🟣 ¿Qué es el DNS? Para qué sirve un servidor DNS? Tutorial BÁSICO

¿Qué es el DNS (Sistema de Nombres de Dominio)? Servidor y servicio DNS | Alberto López

Cómo funcionan las DNS de Internet

Qué es y para qué sirve un DNS. Curso de redes desde 0 | Cap 4 |

Qué es y cómo funciona un DNS. Importancia de los DNS

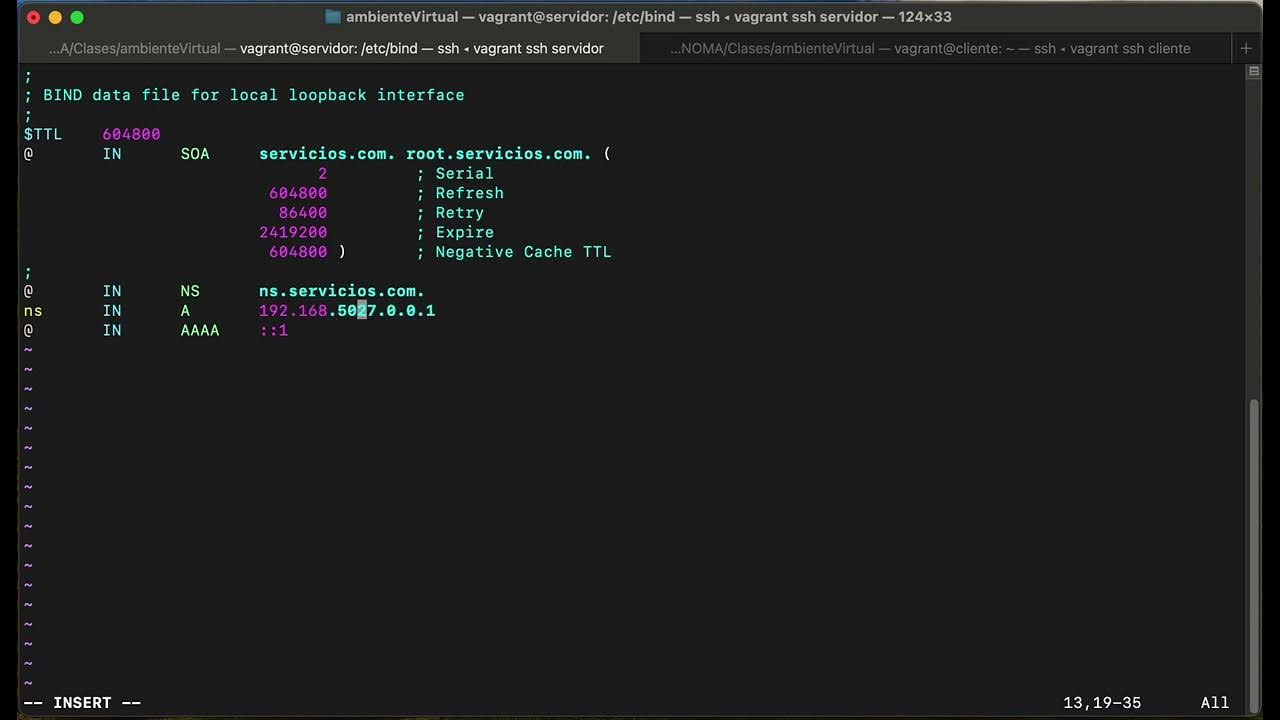

Configuración Servidor DNS bind en Ubuntu

5.0 / 5 (0 votes)