Google Data Center Security: 6 Layers Deep

Summary

TLDRStephanie Wong from Google Cloud explores the six layers of physical security at a Google data center. The tour includes property boundaries, secure perimeters with advanced surveillance, anti-climb fencing, iris scans for access, and a security operations center monitoring 24/7. Data is encrypted, with strict access control, and retired drives are securely destroyed. Google Cloud's commitment to security testing and compliance with global standards ensures data protection and privacy.

Takeaways

- 🏢 Stephanie Wong from Google Cloud is exploring the physical security measures at a Google data center.

- 🛡️ There are six layers of security at Google data centers to protect customer data.

- 🚧 Security Layer One involves property boundaries, including signage and fencing.

- 🚨 Layer Two, the secure perimeter, features smart fencing, cameras, and 24/7 guard patrols.

- 👮♂️ Behind the scenes, Google uses technology for correlation analysis and vehicle crash barriers to enhance security.

- 🔍 Anti-climb fencing with fiber technology and thermal cameras provide additional security layers.

- 👁️ Iris scan authentication is used to verify identity along with ID cards for building access.

- 🔒 The Security Operations Center (SOC) monitors the data center continuously, acting as the 'brains' of the security system.

- 🚫 Access to the data center floor is highly restricted, with less than 1% of Googlers ever entering.

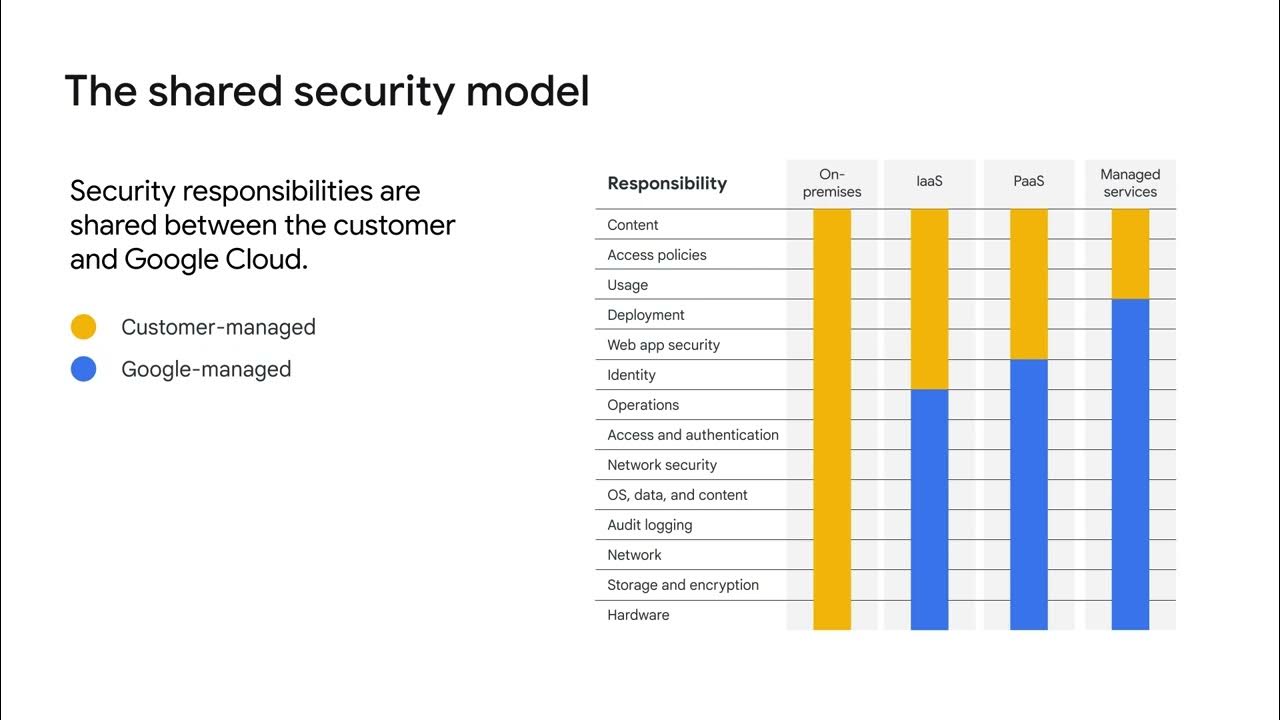

- 🔒 Data at rest is encrypted, and customers maintain control over their encryption keys, emphasizing data privacy and security.

- 🗑️ Disks are securely erased and destroyed in the final security layer, with a two-way locker system ensuring only authorized technicians handle them.

- 🛠️ Google Cloud employs security testing programs, including external and internal breach attempts, to constantly improve security measures.

- 🛂 Strict metal detection is required when leaving the data center, making exit as challenging as entry.

Q & A

What is Stephanie Wong's role at Google Cloud?

-Stephanie Wong works for Google Cloud, and while her specific role is not detailed in the script, she is knowledgeable about cloud security and is exploring the physical security measures at Google data centers.

How many layers of security are there at a Google data center according to the script?

-There are six layers of security at a Google data center.

What does the first security layer refer to in the context of the script?

-The first security layer refers to the property boundaries, which includes signage and fencing.

What features are included in the second security layer, also known as the secure perimeter?

-The second security layer includes smart fencing, overlapping cameras, 24/7 guard patrols, and the main entrance gate.

What technology and operations are mentioned to be working behind the scenes at the data center?

-The technology and operations include correlation analysis of visitor movements, guards in vehicles and on foot, and a vehicle crash barrier designed to stop a fully loaded truck from crashing through the entrance.

What is unique about the fencing mentioned in the script?

-The fencing is an anti-climb fence equipped with fiber technology that can detect when someone is near or touching the fence.

How do the thermal and standard cameras contribute to security at the data center?

-Thermal and standard cameras allow for clear video footage at night, just as during the day, enhancing surveillance capabilities.

What is the purpose of the iris scan authentication mentioned in layer three?

-The iris scan authentication is used to verify the identity of individuals, ensuring that only authorized personnel gain access to the secure areas.

What is the role of the security operations center (SOC) in the data center's security?

-The SOC is the central hub that monitors the data center 24/7, 365 days a year, connecting all security systems and ensuring any unusual activity is detected and addressed.

Why is access to the data center floor restricted to less than 1% of Googlers?

-Access to the data center floor is restricted to only technicians and engineers who need to maintain, upgrade, or repair the equipment, ensuring the security and integrity of the data.

What measures are in place to protect the data at rest within the data center?

-The data at rest is encrypted, and customers can issue and keep their own encryption keys, emphasizing the protection of user data privacy and security.

What happens to the hard drives that need to be retired from the data center?

-Retired hard drives are securely transferred to a designated room through a two-way locker system, where technicians either erase or destroy them.

What are the two security testing programs mentioned in the script, and how do they work?

-One program hires external companies to attempt to break into data center sites from the outside, while the other involves Google employees trying to breach security protocols from within, ensuring the robustness of the security measures.

How does Google Cloud demonstrate its commitment to data center security?

-Google Cloud supports compliance with over 40 global standards, regulations, and certifications, and is committed to continuously testing, optimizing, and improving its security systems.

Outlines

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowMindmap

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowKeywords

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowHighlights

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowTranscripts

This section is available to paid users only. Please upgrade to access this part.

Upgrade Now5.0 / 5 (0 votes)