El usuario administrador en Windows / Linux (ISO - 3.1)

Summary

TLDRThe script explains the role of the administrator user in operating systems, focusing on the differences between Windows and Linux. It discusses how both systems manage user permissions, highlighting the dangers of unrestricted administrative access. In Windows, most users operate as administrators by default, which can be risky, while Linux uses the 'root' account for system-level tasks. The concept of 'sudo' in Linux allows for more controlled administrative actions. The script criticizes the administrator role as a flawed but necessary solution and emphasizes caution when granting elevated permissions.

Takeaways

- 💻 The script discusses the role of the operating system (OS) as a critical layer of software that manages hardware and provides a platform for application software.

- 👤 It highlights the concept of user accounts, emphasizing the 'administrator' account, which has the highest level of permissions and control over the system.

- 🚫 The script warns against the overuse of administrator accounts due to the potential risks of accidental system damage or misuse.

- 💡 It points out that the 'administrator' concept is unique to computing and doesn't translate well to real-world scenarios, unlike other roles.

- 📚 The script provides historical context, explaining how the OS's approach to user permissions has evolved, especially with Windows OS, from full administrator rights to more restricted 'standard user' accounts.

- 🛡️ Windows implements a 'shield' icon to indicate actions requiring administrator privileges, prompting users to confirm, which adds a layer of protection against accidental misuse.

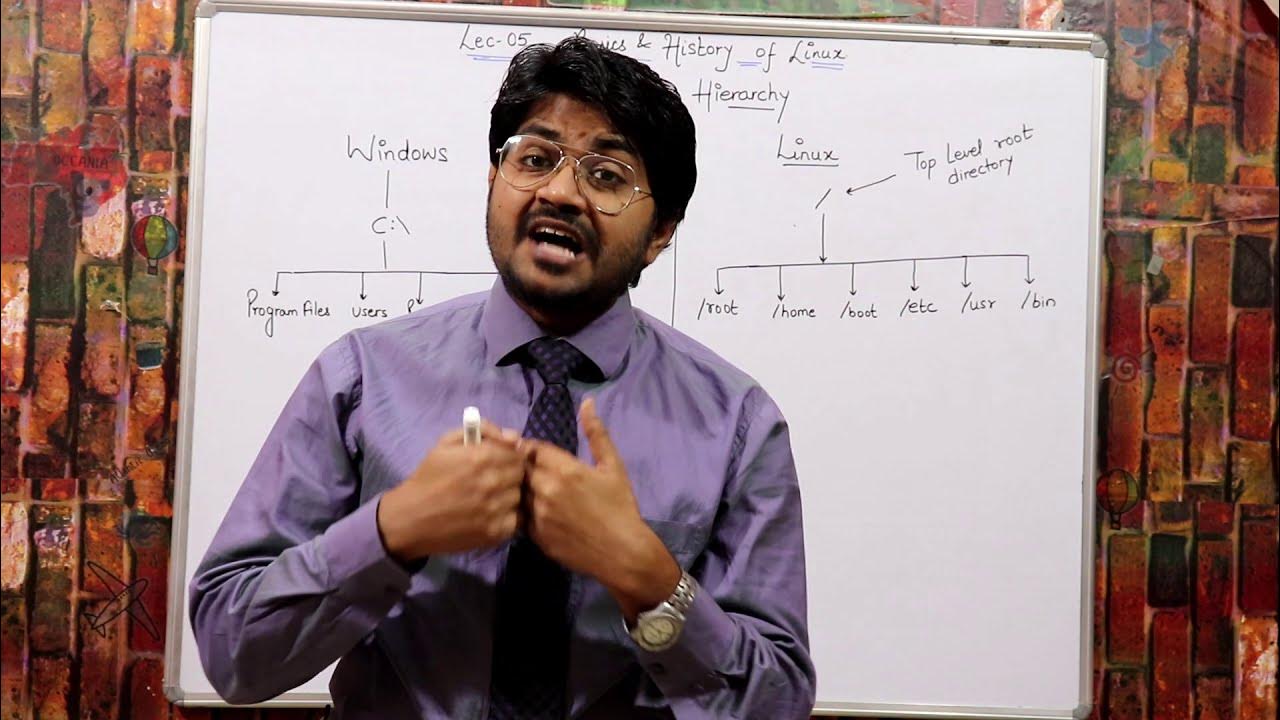

- 🐧 In contrast, Linux systems revolve around the 'root' user, which is akin to an all-powerful administrator, capable of system-wide changes.

- 🔒 The script suggests that Linux's reliance on the root user for system updates and critical tasks is a design flaw, as it necessitates high-level permissions for routine operations.

- 🛠️ 'sudo' in Linux is a command that allows users to execute commands with root privileges temporarily, which is safer than using the root account directly.

- 🔑 The script concludes by advocating for careful planning and the prudent use of administrator privileges, emphasizing the importance of security and error prevention in system administration.

Q & A

What is the primary function of an operating system?

-An operating system has absolute control over the hardware and manages the execution of various applications, providing an interface for both hardware and user interaction.

Why is the administrator account considered dangerous?

-The administrator account is dangerous because it has unrestricted access to the system, which can lead to accidental or intentional damage to the system or hardware.

What is the difference between a standard user account and an administrator account in Windows?

-In Windows, a standard user account has limited permissions, while an administrator account has full control and can perform any task. Windows introduced a 'shield' icon to indicate actions requiring administrative privileges.

How does Windows Vista and later versions handle administrative privileges differently?

-Windows Vista and later versions require explicit user consent, often through a 'User Account Control' prompt, to perform actions with administrative privileges, which helps prevent accidental misuse of admin rights.

What is the equivalent of an administrator in Linux, and how is it typically used?

-In Linux, the equivalent of an administrator is the 'root' user, which has superuser privileges. However, it's common practice to avoid using root directly and instead use 'sudo' for specific tasks that require elevated permissions.

Why is it recommended to avoid using the root account in Linux?

-Using the root account in Linux is discouraged because it poses a significant security risk, as it allows for unrestricted system modification, which can lead to system-wide damage if misused.

What is 'sudo' in Linux, and how does it differ from using the root account?

-'Sudo' in Linux is a command that allows a permitted user to execute a command as the superuser or another user, but only for that specific command. It differs from using the root account by providing a more controlled and safer way to execute privileged actions.

How does the concept of administrative privileges apply to real-world scenarios, according to the script?

-The script argues that the concept of a single all-powerful administrator does not apply to real-world scenarios, where responsibilities are distributed and roles are clearly defined to prevent abuse of power.

What is the significance of the 'shield' icon in Windows?

-The 'shield' icon in Windows signifies that an action requires administrative privileges. It prompts the user to confirm their intention to proceed with elevated permissions, adding a layer of security against accidental misuse.

Why is it considered a bad practice to always use an administrator account in daily operations?

-Using an administrator account for daily operations is considered bad practice because it increases the risk of unintentional system changes or damage, and it bypasses the security measures designed to protect the system from unauthorized or potentially harmful actions.

Outlines

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowMindmap

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowKeywords

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowHighlights

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowTranscripts

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowBrowse More Related Video

SISTEM OPERASI JARINGAN | Penjelasan, Pengertian dan fungsi

Everything About Linux from Scratch Part-2 Hindi/urdu | Linux tutorial for beginners in hindi

Perbedaan Sistem Operasi desktop dan Versi OS server

Mengenal Sistem Operasi Komputer 1

Computer Concepts - Module 4: Operating Systems and File Management Part 1A (4K)

L-1.1: Introduction to Operating System and its Functions with English Subtitles

5.0 / 5 (0 votes)