Encriptación (Cifrado) Simétrica y Asimétrica - Explicado Fácilmente

Summary

TLDREste episodio explica de manera sencilla qué es la encriptación, sus dos tipos principales: simétrica y asimétrica, y cómo protegen la privacidad y confidencialidad de la información en línea. La encriptación simétrica usa una única clave compartida, mientras que la asimétrica emplea un par de claves, pública y privada, para garantizar la seguridad. Además, se introduce el concepto de encriptación híbrida, que combina ambas para optimizar la comunicación segura. El vídeo es ideal para quienes desean entender cómo los protocolos de seguridad como HTTPS y los servicios de mensajería protegen nuestros datos en Internet.

Takeaways

- 😀 La encriptación es el proceso de convertir información en un formato seguro, accesible solo para las personas autorizadas.

- 😀 La encriptación se utiliza para proteger datos en internet, como en conexiones HTTPS, mensajes de WhatsApp, correos electrónicos y almacenamiento de información confidencial.

- 😀 La encriptación simétrica utiliza una única clave compartida tanto para cifrar como para descifrar la información.

- 😀 La encriptación simétrica es rápida y eficiente, por lo que se usa en la mayoría de las soluciones tecnológicas para cifrar grandes cantidades de datos.

- 😀 El principal problema de la encriptación simétrica es el intercambio seguro de la clave compartida, especialmente cuando las partes se encuentran en ubicaciones distantes.

- 😀 La encriptación asimétrica usa un par de llaves: una pública, que puede ser compartida, y una privada, que debe mantenerse secreta.

- 😀 En la encriptación asimétrica, la información cifrada con la llave pública solo puede ser descifrada con la llave privada correspondiente, y viceversa.

- 😀 La encriptación asimétrica es más segura que la simétrica, ya que no requiere compartir una clave secreta, pero es más lenta.

- 😀 La encriptación asimétrica se usa ampliamente en protocolos como HTTPS y en aplicaciones de autenticación, como firmas digitales y certificados SSL.

- 😀 La encriptación híbrida combina lo mejor de la encriptación simétrica y asimétrica, utilizando la rapidez de la simétrica y la seguridad de la asimétrica para garantizar comunicaciones seguras y rápidas.

Q & A

¿Qué es la encriptación y por qué es importante?

-La encriptación es el proceso de codificar información de manera que solo las personas autorizadas puedan entenderla. Es crucial para garantizar la confidencialidad de la información y proteger la privacidad de los usuarios cuando navegan por internet o intercambian datos sensibles, como en correos electrónicos, mensajes o videoconferencias.

¿Qué es el candado que aparece en los navegadores web?

-El candado en los navegadores indica que la comunicación entre el usuario y el servidor está protegida mediante encriptación, específicamente utilizando el protocolo HTTPS, lo que garantiza la seguridad y confidencialidad de los datos transmitidos.

¿Cuáles son los dos tipos principales de encriptación?

-Los dos tipos principales de encriptación son la encriptación simétrica y la encriptación asimétrica. La encriptación simétrica utiliza una única llave compartida entre las partes, mientras que la encriptación asimétrica emplea un par de llaves: una pública y una privada.

¿Cómo funciona la encriptación simétrica?

-En la encriptación simétrica, tanto el emisor como el receptor comparten una misma llave secreta. Esta llave se usa tanto para encriptar como para desencriptar los datos. Sin embargo, compartir la llave secreta de manera segura puede ser un desafío, especialmente si las partes están ubicadas en diferentes lugares geográficos.

¿Cuál es la principal ventaja de la encriptación simétrica?

-La principal ventaja de la encriptación simétrica es su rapidez, ya que utiliza menos recursos computacionales para encriptar y desencriptar grandes cantidades de datos, lo que la hace eficiente en muchos casos.

¿Qué limitación tiene la encriptación simétrica?

-La limitación principal de la encriptación simétrica es que requiere que las partes compartan una llave secreta. Esto puede ser problemático si los usuarios están lejos o si la comunicación no es completamente segura, ya que un atacante podría interceptar la llave.

¿Qué es la encriptación asimétrica?

-La encriptación asimétrica utiliza dos llaves: una pública y una privada. La llave pública se puede compartir con cualquiera, mientras que la llave privada se mantiene en secreto. La encriptación y desencriptación se realiza utilizando estas llaves en combinación de manera que solo el receptor con la llave privada puede leer el mensaje cifrado con su llave pública.

¿Cómo garantiza la encriptación asimétrica la confidencialidad de los datos?

-Para garantizar la confidencialidad, el emisor encripta la información usando la llave pública del receptor. Solo el receptor, que posee la llave privada correspondiente, puede desencriptar y leer los datos, lo que asegura que la información solo sea accesible por la persona autorizada.

¿Qué es el 'no repudio' en el contexto de la encriptación asimétrica?

-El 'no repudio' es una funcionalidad de la encriptación asimétrica que permite verificar la autenticidad del emisor de un mensaje o documento. Si un documento está encriptado con la llave privada de una persona, se puede estar seguro de que fue generado por esa persona, ya que solo ella tiene acceso a su llave privada.

¿Qué es la encriptación híbrida y cómo combina encriptación simétrica y asimétrica?

-La encriptación híbrida combina las ventajas de la encriptación simétrica y asimétrica. En este enfoque, el emisor encripta los datos con una llave simétrica (que es rápida) y luego encripta la llave simétrica con la llave pública del receptor. Esto permite una transmisión eficiente y segura de datos confidenciales sin los problemas de lentitud de la encriptación asimétrica.

¿Cuáles son los algoritmos más utilizados en la encriptación simétrica y asimétrica?

-En la encriptación simétrica, algunos de los algoritmos más conocidos son DES, Triple DES y AES, siendo AES el más recomendado actualmente. En la encriptación asimétrica, los algoritmos más utilizados incluyen RSA y ECC (Elliptic Curve Cryptography).

Outlines

Этот раздел доступен только подписчикам платных тарифов. Пожалуйста, перейдите на платный тариф для доступа.

Перейти на платный тарифMindmap

Этот раздел доступен только подписчикам платных тарифов. Пожалуйста, перейдите на платный тариф для доступа.

Перейти на платный тарифKeywords

Этот раздел доступен только подписчикам платных тарифов. Пожалуйста, перейдите на платный тариф для доступа.

Перейти на платный тарифHighlights

Этот раздел доступен только подписчикам платных тарифов. Пожалуйста, перейдите на платный тариф для доступа.

Перейти на платный тарифTranscripts

Этот раздел доступен только подписчикам платных тарифов. Пожалуйста, перейдите на платный тариф для доступа.

Перейти на платный тарифПосмотреть больше похожих видео

🟣 ¿Qué es el DNS? Para qué sirve un servidor DNS? Tutorial BÁSICO

SSL, TLS, HTTPS, HTTP - Explicado Fácilmente

Identidad Digital

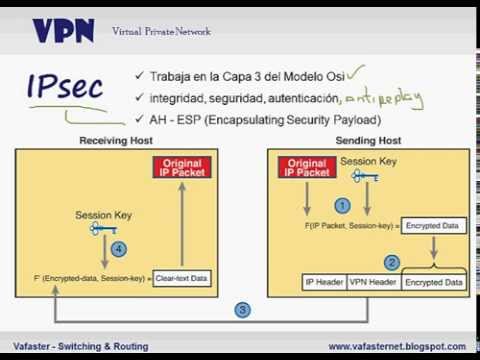

Red Privada Virtual VPN - ccna Teoría 2/3

Esguince de muñeca o muñeca abierta, que es, causas, síntomas y tratamiento en fisioterapia

Qué es la nube o "cloud" de internet explicada para niños y mayores

5.0 / 5 (0 votes)