Dejo que ataquen mi servidor y acaba mal

Summary

TLDREste vídeo explora la vida de un 'servidor bebé' en Internet, desde su creación hasta los intentos de ataques de hackers y robots. Se muestra cómo se crea un servidor en la nube y se abren puertos críticos como el 22 y el 80. El vídeo detalla las diferentes vulnerabilidades y ataques comunes, incluyendo intentos de acceso no autorizado y búsqueda de archivos confidenciales. Además, ofrece consejos para proteger el servidor, como el uso de herramientas de bloqueo y firewalls de aplicaciones web, destacando la importancia de la seguridad en la nube.

Takeaways

- 🌐 Existen dos tipos de personas en Internet: aquellos que la usan y aquellos que la perciben como un peligroso entorno.

- 🛡️ Se crea un nuevo servidor 'bebé' para probar cuánto tiempo resiste antes de ser atacado por hackers y robots.

- 🔐 Un servidor en la nube se puede crear fácilmente y se le asigna una dirección IP pública, la cual es el punto de entrada para los ataques.

- 🚪 El servidor solo tiene el puerto 22 abierto, que permite conexiones remotas y es el objetivo de los ataques.

- 🌍 Al abrir el puerto 80, que se usa para servir sitios web, se expone a un mayor número de posibles vulnerabilidades.

- 🕵️♂️ Los atacantes y robots buscan 'puertas' o puertos con vulnerabilidades conocidas para intentar acceder al servidor.

- 📊 Se muestra la cantidad de intentos de ataque y la procedencia geográfica de los同一个, lo que indica la amplitud de la amenaza.

- 🔎 Se analiza la naturaleza de los ataques, incluyendo solicitudes a rutas específicas conocidas por ser vulnerables.

- 🛠️ Se destaca la importancia de mantener actualizado el software para evitar ser vulnerable a ataques conocidos.

- 💡 Se menciona el uso de herramientas como 'fail2ban' y firewalls de aplicaciones web para proteger el servidor de ataques.

Q & A

¿Qué tipo de personas se mencionan en el guion de video?

-Se mencionan dos tipos de personas: aquellas que usan internet y aquellas que lo perciben como un peligroso entorno lleno de amenazas como pirañas y víboras.

¿Cuál es el objetivo principal del video?

-El objetivo es crear un nuevo servidor y observar cuánto tiempo le toma a los hackers y robots intentar destruirlo para aprender algo en el proceso.

¿Qué es un servidor en la nube y cómo se crea?

-Un servidor en la nube es un recurso informático virtual que se puede crear con solo unos pocos clics a través de varios proveedores. Se obtiene un servidor con una dirección IP pública que se puede usar para almacenar archivos, alojar sitios web, hacer de servidor de videojuegos, entre otras muchas cosas.

¿Cuál es la importancia del puerto 22 en un servidor?

-El puerto 22 es una puerta pequeña en el servidor que permite conectarse de manera remota y hacer lo que se quiera con él. Normalmente requiere una contraseña o una llave adecuada para acceder.

¿Qué es el puerto 80 y qué representa para los atacantes?

-El puerto 80 es el estándar utilizado para servir sitios de aplicaciones web. Cada vez que se intenta acceder a este puerto, el servidor registra la solicitud y lo que se está buscando, lo que puede representar una vulnerabilidad si el servidor no está adecuadamente protegido.

¿Qué tipo de ataques se mencionan en el video?

-Se mencionan varios tipos de ataques, incluyendo intentos de acceso remoto, búsqueda de archivos de configuración expuestos, ataques a aplicaciones web, y ataques a servidores de videovigilancia, entre otros.

¿Qué es un 'honeypot' y cómo se usa en el contexto del video?

-Un 'honeypot' es una técnica que consiste en atraer a los atacantes hacia recursos controlados para obtener información sobre ellos. En el video, se menciona que cuando un atacante intenta solicitar rutas que el servidor no tiene, se sabe que esa IP es un robot o un atacante y se puede bloquear.

¿Qué estrategia se sugiere para proteger un servidor de ataques?

-Se sugiere instalar software como 'fail2ban' que monitorea los registros y bloquea IPs que intentan entrar de manera fallida constantemente. También se recomienda usar un firewall de aplicaciones web para configurar reglas similares.

¿Qué es un ataque de denegación de servicio distribuida (DDoS) y cómo se relaciona con el contenido del video?

-Un ataque de denegación de servicio distribuida (DDoS) es cuando múltiples servidores infectados atacan simultáneamente a un objetivo, haciendo que el servicio se vuelva inaccesible. En el video, se menciona que estos ataques son difíciles de detectar y bloquear porque vienen de diferentes partes del mundo.

¿Cómo se puede entender la frase 'internet está realmente lleno de víboras' utilizada en el video?

-La frase 'internet está realmente lleno de víboras' se utiliza para describir la gran cantidad de atacantes y robots que buscan vulnerabilidades en los servidores con el objetivo de atacarlos y causar daño.

Outlines

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowMindmap

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowKeywords

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowHighlights

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowTranscripts

This section is available to paid users only. Please upgrade to access this part.

Upgrade NowBrowse More Related Video

El Estado de naturaleza y Rousseau explicados con Minecraft

10 ИНТЕРЕСНЫХ ФАКТОВ ПРО РОБОТОВ

La Historia de la Computadora y Computacion - Documental Completo -.mp4

¿Cómo se forma un bebé? 👶 Las etapas de la reproducción humana explicadas fácil

¿Cómo escriben diferentes culturas? Los sistemas de escritura

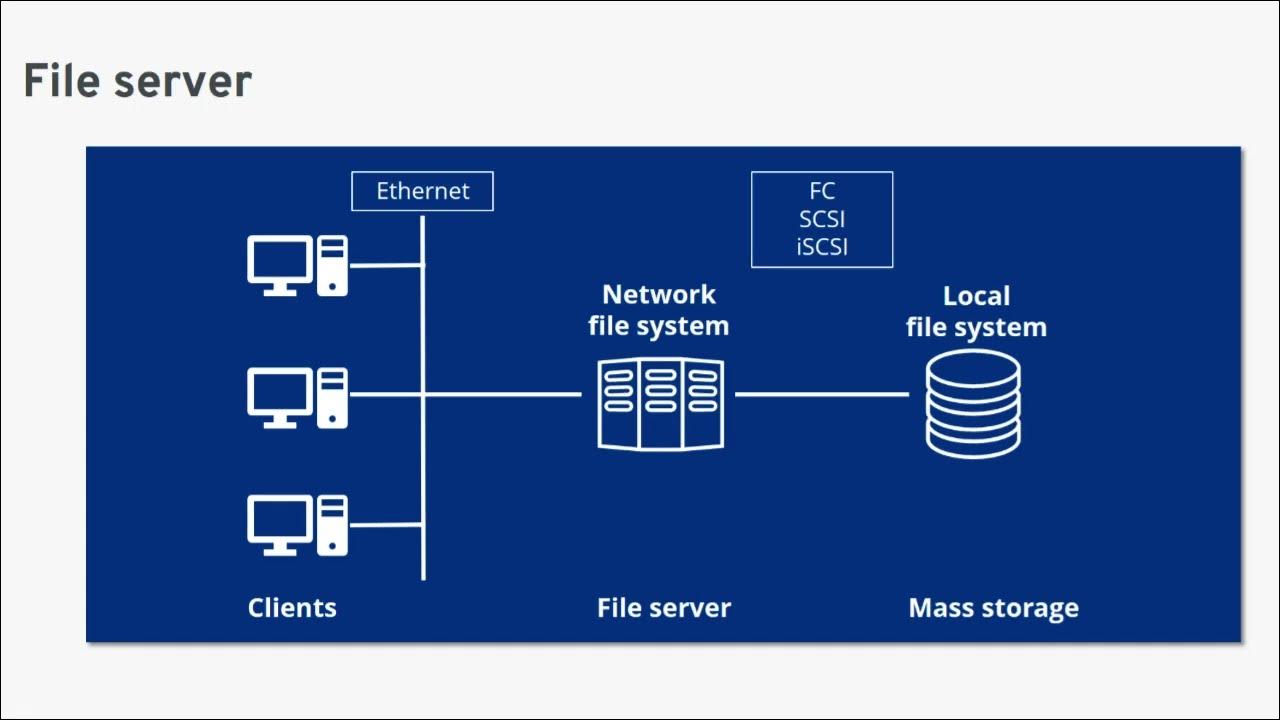

Cómo configurar un Servidor de Archivos en Windows Server 2019

5.0 / 5 (0 votes)