SISTEMAS DE DETECCION Y PREVENCION DE INTRUSOS IDS IPS HIDS HIPS

Summary

TLDREl video explica las diferencias entre un IDS (Sistema de Detección de Intrusos) y un IPS (Sistema de Prevención de Intrusos), destacando sus funciones en la red. Ambos sistemas monitorean patrones de tráfico para identificar posibles ataques. Mientras que el IDS solo detecta y alerta sobre un ataque, el IPS también tiene la capacidad de prevenirlo, cerrando puertos o comunicaciones. Se describen las distintas categorías de estos sistemas, basados en Host o en red, y sus métodos de detección, como el uso de firmas y análisis de comportamiento, además de los posibles falsos positivos y negativos que pueden generar.

Takeaways

- 😀 Un IDS (Sistema de Detección de Intrusos) detecta posibles ataques en la red y alerta al administrador con un mensaje, como un correo electrónico o un SMS.

- 😀 Un IPS (Sistema de Prevención de Intrusos) también detecta ataques, pero tiene la capacidad de tomar medidas como cortar la red o cerrar puertos para prevenir el ataque.

- 😀 Ambos sistemas (IDS y IPS) monitorean la red en busca de patrones anormales que podrían indicar un ataque.

- 😀 El IDS solo detecta el ataque, mientras que el IPS puede bloquear el tráfico o cortar las comunicaciones entre equipos para evitar que el ataque progrese.

- 😀 Los IDS e IPS pueden estar basados en host (instalados directamente en un equipo) o basados en red (monitoreando la red a nivel global).

- 😀 El IDS y el IPS pueden tener dos métodos para detectar ataques: uno basado en firmas (con patrones conocidos de malware) y otro basado en el comportamiento (aprende de las actividades normales de la red).

- 😀 El método basado en firmas utiliza patrones preestablecidos de tráfico y comportamientos de ataques previos para detectar amenazas.

- 😀 El método basado en el comportamiento aprende lo que es normal en la red y detecta cualquier anomalía como un posible ataque.

- 😀 Los sistemas IDS e IPS pueden generar falsos positivos (detectando un ataque que no existe) o falsos negativos (no detectando un ataque real).

- 😀 Los IDS e IPS, al igual que los antivirus, se basan en una detección de patrones, pero también pueden adaptarse al tráfico específico de cada red para mejorar su precisión.

Q & A

¿Cuál es la principal diferencia entre un IDS y un IPS?

-La principal diferencia es que un IDS (Sistema de Detección de Intrusos) solo detecta posibles ataques y genera alertas al administrador, mientras que un IPS (Sistema de Prevención de Intrusos) no solo detecta, sino que también puede tomar acciones preventivas, como cortar la red o cerrar puertos en caso de un ataque.

¿Qué hace un IDS cuando detecta un ataque?

-Cuando un IDS detecta un posible ataque, genera una alarma al administrador, por ejemplo, a través de un correo electrónico o un SMS.

¿Qué acciones puede tomar un IPS cuando detecta un ataque?

-Un IPS puede tomar acciones preventivas como cortar la red, cerrar puertos y evitar comunicaciones entre equipos, además de alertar al administrador sobre el ataque.

¿Cuáles son los dos tipos de IDS que existen?

-Los dos tipos de IDS son los basados en Host, que se instalan en equipos específicos, y los basados en Red, que se implementan a nivel de red para monitorear el tráfico general.

¿Cuál es la diferencia entre un IDS basado en Host y uno basado en Red?

-Un IDS basado en Host se instala directamente en un equipo específico, mientras que uno basado en Red monitorea el tráfico a nivel de toda la red, protegiendo múltiples dispositivos conectados.

¿Cómo detectan los IDS y los IPS los patrones de tráfico anormal?

-Los IDS y los IPS utilizan dos métodos principales para detectar patrones anormales: uno basado en firmas, que compara el tráfico con patrones conocidos de malware, y otro basado en el comportamiento, que aprende lo que es normal en la red y detecta cualquier actividad que se desvíe de esa norma.

¿Qué significa que un sistema de detección o prevención tenga falsos positivos y falsos negativos?

-Un falso positivo ocurre cuando el sistema detecta un ataque que no está ocurriendo realmente, mientras que un falso negativo ocurre cuando el sistema no detecta un ataque que sí está ocurriendo.

¿Cómo funcionan los sistemas basados en firmas para detectar ataques?

-Los sistemas basados en firmas detectan ataques al buscar patrones específicos de tráfico que coincidan con los patrones previamente conocidos de ataques o malware, similar a cómo los antivirus detectan virus basándose en sus códigos.

¿Qué es el método de detección basado en el comportamiento y cómo funciona?

-El método basado en el comportamiento aprende cómo es el tráfico normal en la red y, si detecta algo inusual que no sigue ese patrón, lo marca como sospechoso. Este método es capaz de detectar nuevos tipos de ataques que no tienen una firma conocida.

¿Qué papel juegan los administradores de red al recibir alertas de un IDS o IPS?

-Los administradores de red deben revisar las alertas que reciben de los sistemas IDS o IPS, determinar si hay un ataque real y tomar las acciones necesarias, como investigar más a fondo o aplicar medidas preventivas, como bloquear tráfico o cerrar puertos.

Outlines

このセクションは有料ユーザー限定です。 アクセスするには、アップグレードをお願いします。

今すぐアップグレードMindmap

このセクションは有料ユーザー限定です。 アクセスするには、アップグレードをお願いします。

今すぐアップグレードKeywords

このセクションは有料ユーザー限定です。 アクセスするには、アップグレードをお願いします。

今すぐアップグレードHighlights

このセクションは有料ユーザー限定です。 アクセスするには、アップグレードをお願いします。

今すぐアップグレードTranscripts

このセクションは有料ユーザー限定です。 アクセスするには、アップグレードをお願いします。

今すぐアップグレード関連動画をさらに表示

IDS/IPS Fundamentals | Gestión de la Seguridad Informática | Wild IT Academy

VIDEO SISTEMA NERVIOSO CONTROL MOTOR

¿Qué es un Sistema Operativo? (ISO - 2.1)

🏅 EL SISTEMA LINFATICO: LA LINFA, BAZO, TIMO, VASOS Y GANGLIOS LINFATICOS. BIEN EXPLICADO

Sistema nervioso autónomo | Khan Academy en Español

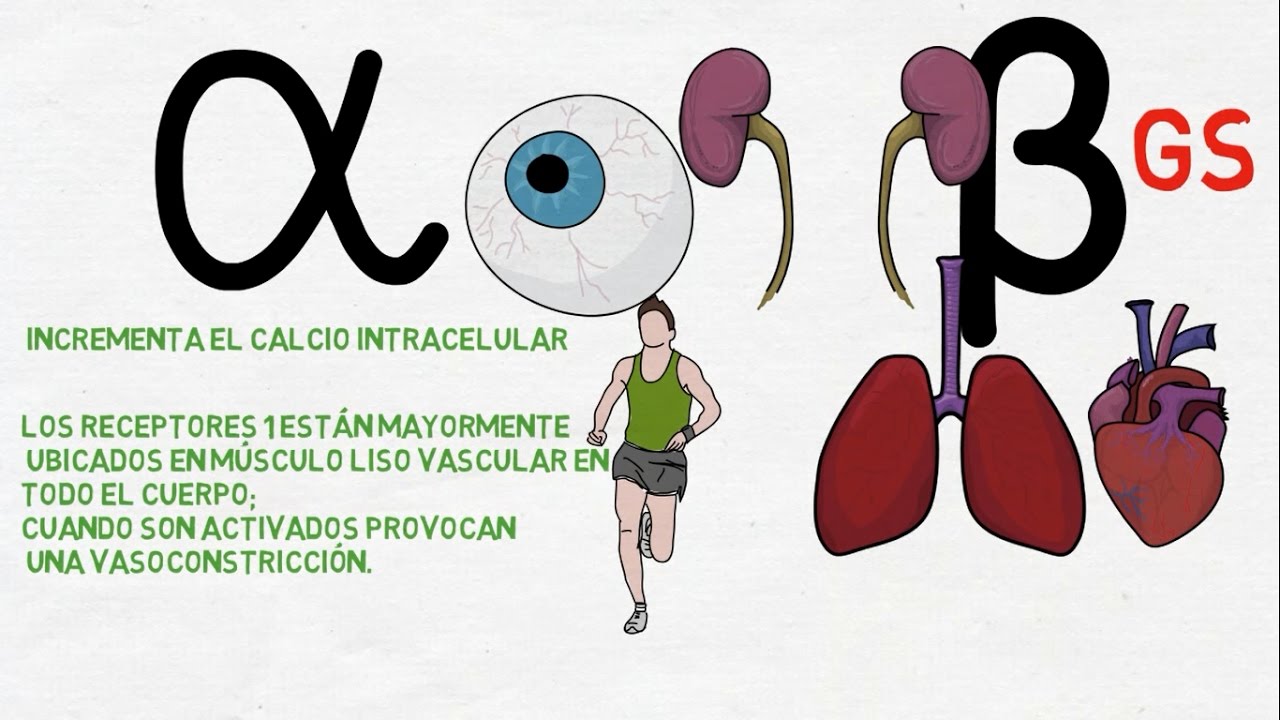

Receptores adrenérgicos alfa y beta - Simpaticomiméticos

5.0 / 5 (0 votes)